お客様が躓くポイントを押さえて、サイバーハイジーンを実現

X-SOCサイバーハイジーンサービス

サイバーハイジーンとは?

ハイジーン(hygiene)という言葉は日本語で『衛生的であること、清潔であること』を意味していますので、サイバーハイジーン(Cyber hygiene)は『IT環境の衛生管理、つまりIT環境を衛生的な状態に保つ』という意味で使われます。

サイバーハイジーンという用語は、2000年にインターネットの父と呼ばれるヴィンセント・サーフ氏が提唱したのが最初ですが、日本においても政府のサイバーセキュリティ戦略の中で「サイバー空間の衛生」という言葉が多用されており、昨今サイバーハイジーンの重要性が見直されています。

サイバー攻撃は不衛生なIT環境がターゲットに

サイバー犯罪者は、IT環境のセキュリティの弱点を狙います。

IT環境のセキュリティの弱点とは、「OSやソフトウェアの脆弱性」、「企業が管理していないPCやサーバー(野良端末と呼ばれることがあります)」など、サイバーハイジーンの概念では不衛生なIT環境を指します。

サイバー犯罪者の立場から見ると、「不衛生なIT環境」と「衛生的なIT環境」では、前者のほうがサイバー攻撃の成功する確率が高く、またサイバー攻撃を成功させるまでのコストや時間が抑えられるので、圧倒的にコストパフォーマンスが良いのです。

例えば、セキュリティ対策としてアンチウィルスソフトやEDR、外部記憶媒体制御の導入を義務付けている企業のネットワークに、企業が管理していない野良端末が接続されたとすると、野良端末は企業が管理していないため企業が定めたセキュリティ対策が入っておらず、仮にマルウェアに感染していても企業の仕組みでは検知できません。サイバー犯罪者は野良端末を踏み台に企業に入り込み、企業に見つからない環境の中で秘かにサイバー攻撃の足場を固め、最終的に目的を達成することとなります。

近年の傾向として、ターゲットとしている企業の本社組織よりも、取引先やグループ企業などのサプライチェーンや海外拠点がまず狙われ、最終的に本社組織の情報を脅かすという事例が多数確認されていますが、本社組織が求めているセキュリティ対策が、セキュリティ予算が少ない、IT部門のリソース(人材)が少ないなどの理由で徹底されていないケースが多いためです。

サイバー攻撃に対する最大の防御、「サイバーハイジーン」はどうやって実現する?

サイバーハイジーンが実現されていない不衛生なIT環境では、サイバー攻撃のリスクが高くなるのは前述の通りです。では、サイバーハイジーンを実現するには何をやれば良いのでしょうか?

Step1: 管理されていないIT資産を可視化する

最初のステップは、『IT資産の可視化』です。

様々な機関の調査によれば、企業や団体のIT部門が把握していないPCやサーバーは、15~20%程度存在すると言われています。つまり、IT部門が把握している台数より、15~20%も多い台数が社内ネットワークにつながっている状態です。

その理由を挙げると、「PCをリプレースしたが古いPCが返却されなかった」、「従業員が私物PCを持ち込んだ」、「営業部門の権限でプレゼン用のPCを購入した」、「検証目的で購入したサーバーを転用した」、「私物のスマートフォンを社内ネットワークにつなげた」など様々です。

これらの管理されていないIT資産がサイバー攻撃に遭ってしまった場合、せっかく導入している様々なセキュリティ対策が有効にならないだけでなく、何が起こっているかさえも把握できず、被害端末の隔離もできません。「このPCは誰が管理しているんだ!」という管理者探しから始まるため、初動が遅れ被害が深刻化する要因にもなります。

Step2: 可視化したIT資産の脆弱性を排除する

次のステップは、『脆弱性対策』。セキュリティパッチ(修正プログラム)や更新プログラムの適用、ソフトウェアを最新版にバージョンアップするなどの作業を行います。

脆弱性はセキュリティの欠陥です。サイバー犯罪者はセキュリティの欠陥がないターゲットを攻撃するよりもセキュリティの欠陥があるターゲットを攻撃するほうが成功の確率が各段に上がります。

ご存じの方も多いと思いますが、OSやソフトウェアの脆弱性が発見されてからセキュリティパッチが公表されるまでの期間を『0デイ(ゼロデイ)』、セキュリティパッチが公表されてからセキュリティパッチを適用するまでの期間を『Nデイ(エヌデイ)』と呼びます。サイバー犯罪者の視点で見れば、ゼロデイ脆弱性を攻撃するには非常に高度なスキルを必要としますが、エヌデイ脆弱性を攻撃する場合はさほど高度なスキルを必要とせず、また脆弱性を悪用するためのツール(エクスプロイトキット)は誰でも比較的簡単に手に入れることができることから、エヌデイ脆弱性を狙っているサイバー犯罪者自体が多くなります。

よって、セキュリティの欠陥であるOSやソフトウェアの脆弱性を放置するのは大変危険なことなのです。

Step3: IT資産を適正化する

『IT資産の適正化』は通常、脆弱性対策と並行して行う重要な作業です。

例えば、「IT部門が許可していないソフトウェアがインストールされている」、「重要なソフトウェアがインストールされていない、起動していない、期限が切れている」、「許可が無いと利用できないはずの外部記憶媒体が使える状態になっている」などを是正する作業を行います。

また、IT資産の適正化は、セキュリティ強化のために必要な作業であるとともに、コンプライアンスを遵守するという意味でも重要です。管理されていないIT資産があった場合、会社が契約しているソフトウェアライセンスの範囲を超えて利用してしまうなど知らないうちに契約違反を犯してしまう可能性もあり、契約違反が発覚すれば違約金の支払いや信用の低下を招くこととなり、会社にとって大きな痛手を被ることにもなります。

ここで躓く! サイバーハイジーンの重要性は分かっていても実現できない理由

サイバーハイジーンは当社だけでなく、多くのセキュリティベンダーが有効なセキュリティ対策として推奨しています。

しかし、サイバーハイジーンの重要性は分かっていてもなかなか実現することが難しいようです。なぜでしょう?

理由1:管理されていないIT資産の識別が難しい

サイバーハイジーン導入の「Step1: 管理されていないIT資産を可視化する」では、①社内ネットワークに接続している全ての端末の情報を取得する、②管理する端末を識別する、③管理する端末以外を社内ネットワークから除外する(切り離す)という作業を行います。

最初に取得できる情報は「IPアドレス」と「MACアドレス」の2つしかなく、IT部門が管理しているPCやサーバーの他、複合機や監視カメラやIP電話機など社内ネットワークにつながっている全ての端末の中から、切り離してはいけない端末と切り離すべき端末を絞り込んでいく工程に難しさがあります。IT部門が管理していない端末であっても業務利用されているケースも多く、IT部門の判断で社内ネットワークから切り離すことが難しい要因になっています。

理由2:更新プログラムの適用が難しい

当社のお客様の例では、Windows 10の大型更新プログラム(Feature Update)を約3万台に配信・展開した場合、約1割(約3,000台)の端末が失敗します。失敗の裏には原因があるのですが全て同じではなく、端末自体の環境(メモリ、HDD容量・・・)や端末の設置環境(回線が細い拠点、遅延がある拠点・・・)、利用者の状況(リモートワーク中、プレゼン中・・・)などの違いによって原因も様々です。

各々で異なる失敗の原因を分析し、適切な対処を行うことが難しいのです。

理由3:「一度やったら終わり」ではない、やり続けることが難しい

サイバーハイジーンは『IT環境を衛生的な状態に保つ』こと、つまり、『常に衛生的な状態にしておく』ことを求めています。

一度の大掃除で完璧にきれいにした部屋でも、生活をしていく中でゴミが出たり、汚したりして都度の掃除が必要なように、サイバーハイジーンの世界も同様で、一度クリーンな状態にしたあとも野良端末が社内ネットワークにつながったり、セキュリティパッチが適用されていないことなどが起こります。

当社のお客様では、IT部門主体でサイバーハイジーンを推進するケースがほとんどですが、IT部門のリソースは多くなく、サイバーハイジーン以外の業務もたくさんあることから、『常に衛生的な状態にしておく』ためにかけることができるマンパワーに課題をお持ちのお客様が多いです。

X-SOCサイバーハイジーンサービスは、お客様が躓くポイントを押さえて

サイバーハイジーンを実現!

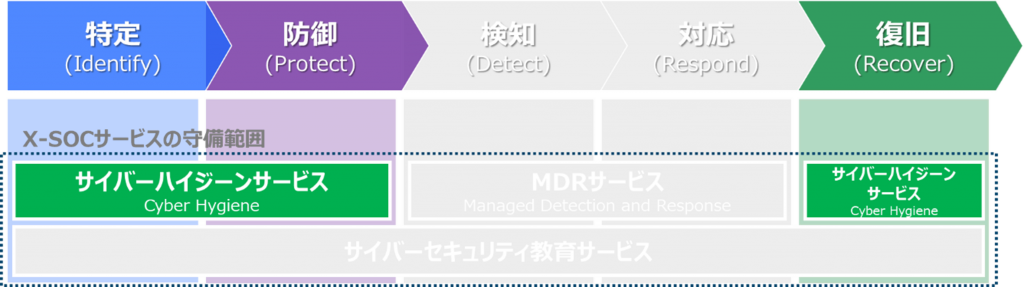

❶ NISTサイバーセキュリティ・フレームワークの3つのコアに対応

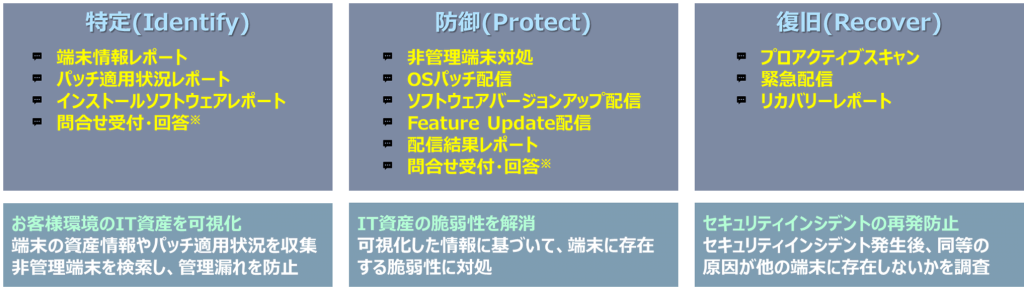

特定(Identify)、防御(Protect)、復旧(Recover)の3つのコアに対応したサービスです。

「必要なところだけを任せたい」に対応します。(特定サービス、防御サービス、復旧サービスの全てまたは選択してご利用いただけます)

❷ プラットフォームを選択できるマルチベンダー

現在選択できるサービスプラットフォームは2つあります。(2022年5月31日現在)

❸ お客様専用プラットフォームの運用アウトソーシング

- お客様の専用プラットフォームを弊社オペレーションセンターのオペレーターが代行して操作します。

- 急なご依頼でも24時間365日で対応可能です。

❹ セキュリティプラットフォーム活用とオプションチケットの事前購入でコストを低減

- セキュリティプラットフォームを活用したサービスのため、安価な価格設定です。

- オプションサービスに関しては、1年間有効(翌年持ち越し不可)のチケットを利用分だけ事前購入いただき、必要な時に利用いただけますので無駄がありません。なお、使い切らなかったチケットは当社の別のサービス(サイバーセキュリティトレーニング)等に転用いただくことができます。